2022-03-10 678

Linux服务器操作系统安全加固(账户安全篇)图文

本教程只在指导系统管理人员或安全检查人员进行Linux操作系统的安全合规性检查和加固。

1.禁用或删除无用账号

减少系统无用账号,降低安全风险。

操作步骤:

使用命令 userdel <用户名> 删除不必要的账号。

使用命令 passwd -l <用户名> 锁定不必要的账号。

使用命令 passwd -u <用户名> 解锁必要的账号。

2.检查特殊账号

检查是否存在空口令和root权限的账号。

操作步骤:

查看空口令和root权限账号,确认是否存在异常账号:

使用命令查看空口令账号:

awk -F: '($2=="")' /etc/shadow

使用命令查看UID为零的账号:

awk -F: '($3==0)' /etc/passwd

如存在空口令账户则加固空口令账号:

使用命令 passwd <用户名> 为空口令账号设定密码。

确认UID为零的账号只有root账号。

3.添加口令策略

加强口令的复杂度等,降低被猜解的可能性。

操作步骤:

使用命令

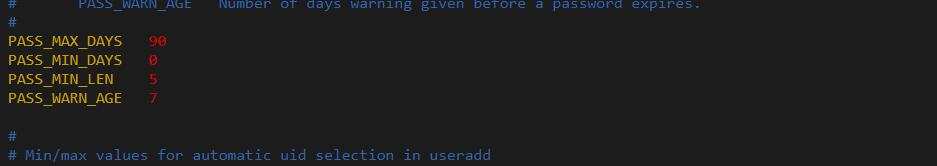

vi /etc/login.defs #修改配置文件

PASS_MAX_DAYS 90 #新建用户的密码最长使用天数 PASS_MIN_DAYS 0 #新建用户的密码最短使用天数 PASS_WARN_AGE 7 #新建用户的密码到期提前提醒天数

使用chage命令修改用户设置。

例如:

chage -m 0 -M 30 -E 2023-01-01 -W 7 <用户名>

表示将此用户的密码最长使用天数设为30,最短使用天数设为0,密码2023年1月1日过期,过期前七天警告用户。

设置连续输错三次密码,账号锁定五分钟。使用下方命令修改配置文件

vi /etc/pam.d/common-auth

在配置文件中添加

auth required pam_tally.so onerr=fail deny=3 unlock_time=300。

4.限制用户su

限制能su到root的用户。

操作步骤:

使用下方命令修改配置文件:

vi /etc/pam.d/su

在配置文件中添加行。例如,只允许test组用户su到root,则添加

auth required pam_wheel.so group=test。

5.禁止root用户直接登录

限制root用户直接登录。

操作步骤:

创建普通权限账号并配置密码,防止无法远程登录;

使用下方命令修改配置文件

vi /etc/ssh/sshd_config

将PermitRootLogin的值改成no,并保存,然后使用service sshd restart重启服务。

原文链接:https://77isp.com/post/305.html

=========================================

https://77isp.com/ 为 “云服务器技术网” 唯一官方服务平台,请勿相信其他任何渠道。

数据库技术 2022-03-28

网站技术 2022-11-26

网站技术 2023-01-07

网站技术 2022-11-17

Windows相关 2022-02-23

网站技术 2023-01-14

Windows相关 2022-02-16

Windows相关 2022-02-16

Linux相关 2022-02-27

数据库技术 2022-02-20

抠敌 2023年10月23日

嚼餐 2023年10月23日

男忌 2023年10月22日

瓮仆 2023年10月22日

簿偌 2023年10月22日

扫码二维码

获取最新动态